あなたは、サイバーセキュリティの新しいアプローチ「ゼロトラスト」について聞いたことがありますか?この概念は、企業や組織がデジタル環境で直面する脅威に対して効果的な防御策を提供します。特にリモートワークが普及した今、その重要性は増しています。

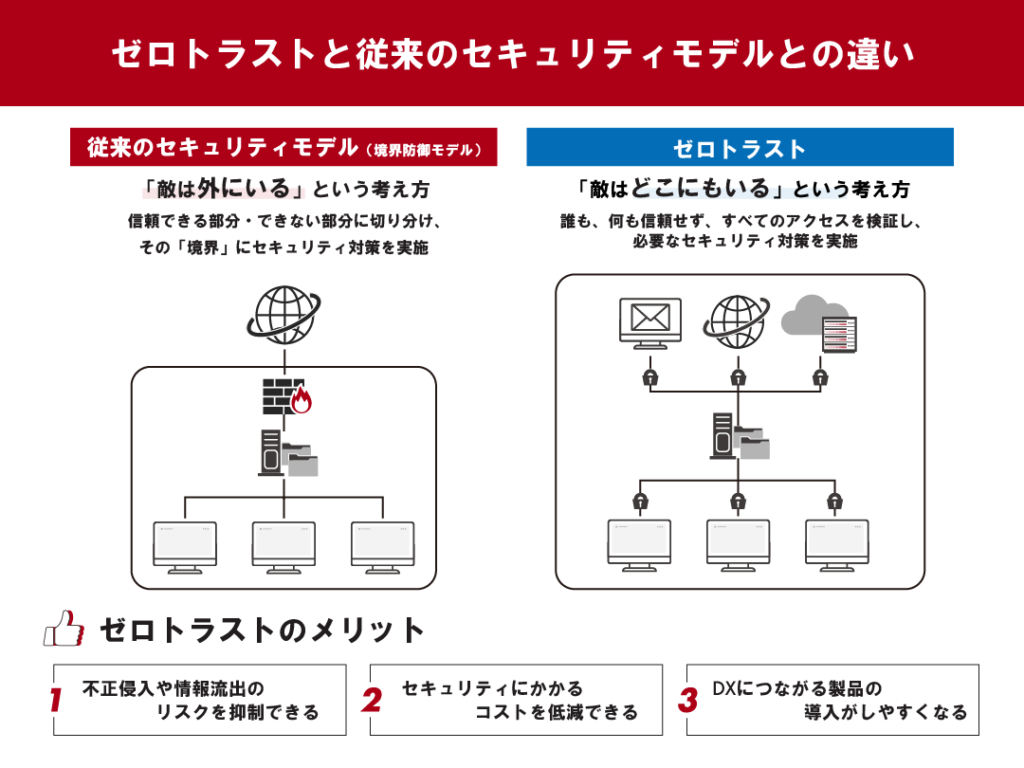

ゼロトラストとは、信頼せず常に確認するという原則に基づいています。つまり、内部ユーザーでも外部からのアクセスでも、一切の信頼を置かず、常に認証と検証を行う必要があります。このアプローチによって、情報漏洩や不正アクセスから守るための強固なセキュリティ体制が築けます。

ゼロトラストの基本概念

ゼロトラストは、サイバーセキュリティにおける新しい考え方であり、内部・外部からのアクセスに対する信頼を一切置かないことが特徴です。このアプローチでは、常に認証と検証が求められます。

ゼロトラストの定義

ゼロトラストとは、組織内外を問わずすべてのリソースにアクセスする際に、ユーザーやデバイスを自動的には信頼しないモデルです。具体的には、「信頼せず常に確認する」という原則に基づいています。このため、各アクセス要求は、その都度評価されます。

ゼロトラストの目的

ゼロトラストの主な目的は、情報漏洩や不正アクセスから企業を守ることです。具体的な目標としては以下があります:

- 強化されたセキュリティ: アクセス権限の厳格管理。

- 迅速な脅威検知: 異常行動をリアルタイムで監視。

- データ保護: 機密情報へのアクセス制御。

ゼロトラストの主な原則

ゼロトラストは、デジタルセキュリティを強化するための重要な原則を持っています。これらの原則に基づき、企業や組織は効果的な防御策を講じることができます。

最小特権の原則

最小特権の原則では、ユーザーやデバイスには業務に必要な最小限のアクセス権のみが与えられます。このアプローチにより、不正アクセス時にも被害を抑えることが可能です。たとえば、従業員Aが特定のデータベースにアクセスする場合、その従業員にはそのデータベースへの必要最低限の権限しか付与されません。これにより、他の機密情報へのアクセスは制限され、リスクを低減します。

ゼロトラストの導入方法

ゼロトラストを効果的に導入するには、明確な手順が必要です。以下のステップに従うことで、セキュリティ体制を強化できます。

ステップ1: リソースの特定

リソースの特定は、ゼロトラスト導入の第一歩です。まず、自社内で保護すべきデータやアプリケーション、インフラストラクチャを明確にします。例えば:

- 重要なデータベース: 顧客情報や財務データなど

- 業務アプリケーション: プロジェクト管理ツールやCRMシステム

- ネットワーク資源: サーバーやクラウドサービス

これらのリソースに対して適切なアクセス権限を設定することが、その後のセキュリティ強化につながります。

ステップ2: アクセス制御の実装

アクセス制御は、ゼロトラストモデルで中心的な役割を果たします。各ユーザーやデバイスについて厳格な認証プロセスを設けます。この際考慮すべきポイントは次の通りです:

- 多要素認証(MFA): パスワードだけでなく、生体認証など他の要素も組み合わせる。

- 最小特権アクセス: ユーザーには必要最低限の権限のみ付与し、不正アクセス時に被害を抑える。

- リアルタイム監視: アクセスログを常時監視し、不審な行動があれば即座に対応する。

ゼロトラストの利点

ゼロトラストモデルには、企業や組織がセキュリティを強化するための多くの利点があります。特に、従来のセキュリティ対策ではカバーできない脅威に対応する能力が際立っています。

セキュリティの強化

ゼロトラストは、全てのアクセス要求を検証することによってセキュリティを大幅に向上させる。ユーザーやデバイスが信頼されないため、不正アクセスや情報漏洩のリスクが減ります。例えば、多要素認証(MFA)を導入すれば、パスワードだけでなく追加の確認手段も必要になります。このプロセスは攻撃者にとって非常に困難です。

ゼロトラストの課題

ゼロトラストモデルには、導入や運用に際していくつかの課題が存在します。これらの課題を理解することで、効果的な実装が可能になります。

導入コスト

ゼロトラストを導入するためのコストは高額になることがある。企業は新しいテクノロジーやインフラストラクチャを整備しなければならず、そのために多大な投資が求められる。具体的には、次のような費用が発生する:

- ソフトウェアライセンス: 認証やアクセス管理に関連するツール。

- ハードウェア: サーバーやネットワーク機器など。

- 人材育成: スタッフへの教育・トレーニング費用。

そのため、特に中小企業では負担となるケースも見受けられる。

運用の複雑性

ゼロトラスト環境では運用が複雑化する傾向がある。各アクセス要求を評価し続ける必要があり、多数のポリシーと設定を管理しなければならない。具体的には以下のような点で複雑さが増す:

- 認証プロセス: ユーザーごとに異なる認証方法を設定。

- 監視と分析: リアルタイムでアクセスログを追跡し、不審な行動を検出。

- ポリシー変更: 定期的にセキュリティポリシーを見直す必要性。